По мнению большинства экспертов, опрошенных «Газетой.Ru», в современном мире становится все сложнее полностью защититься от шпионажа с помощью гаджетов. Александр Булатов, коммерческий директор NGR Softlab, убежден, что лучший способ защиты персональных данных — это осознанное отношение к смартфонам.

Удаляем прослушку и сбор личных данных на смартфонев закладки 32

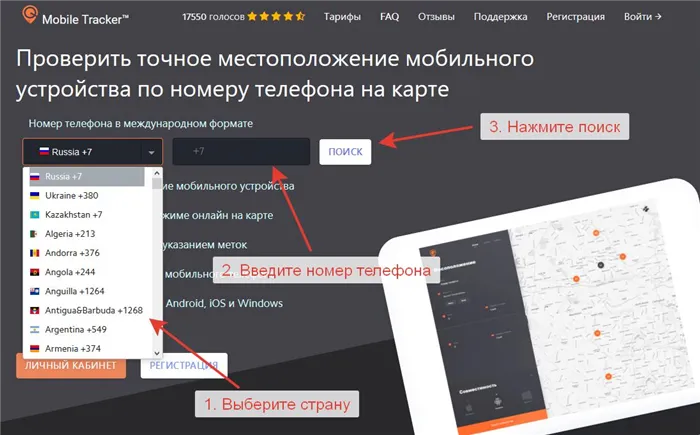

В современном цифровом мире тот факт, что ваш телефон можно отследить, не вызывает ни удивления, ни сомнений. В то время как правоохранительным органам для этого необходим ордер и разрешение, обычные пользователи или мошенники могут просто установить приложение или совершить аналогичное простое действие. Простота и доступность современных методов прослушки кажется очень заманчивой, и люди легко забывают, что это деяние является преступным и наказуемым. И если ревнивые супруги обычно подслушивают и «прослушивают» информацию с телефона только в своих целях, то мошенникам не нужна ваша почта или разговоры с друзьями. Вот почему важно быть бдительным и уметь отразить цифровую атаку.

Виды подслушивания могут быть разными: Можно отслеживать все телефонные звонки без исключения или только звонки выбранным контактам, активировать прослушивание определенных кодовых слов в разговоре, копировать отправленную информацию или полностью перевести приложения под чужую юрисдикцию.

Чтобы узнать, не следят ли за вашим телефоном или не попала ли ваша личная информация в чужие руки, обратите внимание на один или несколько следующих моментов

- Вмешательство в ваш разговор. Подслушивание вполне может иметь место, если вы слышите помехи, кваканье, эхо, неразборчивые, ненужные шумы на линии, повторяющиеся часто или через равные промежутки времени во время телефонного разговора. Это также может быть признаком того, что вы повторяете то, что говорите собеседнику. Щелчок в начале звонка или разговора и двойной первый тон при звонке — очень распространенные признаки ловушки. На стационарных телефонах этот двойной гудок использовался для обозначения активации определителя номера, что не имеет ничего общего с современными мобильными телефонами. Вы можете попробовать завершить звонок, не заканчивая его, и попытаться выйти в Интернет или отправить что-нибудь в мессенджер. Если это не помогает или скорость быстро падает, возможно, кто-то пытается скопировать ваши данные во время разговора.

- Положите трубку и когда вы положите трубку. Если звук включается через 2-3 секунды, хотя раньше вы этого не замечали, или если телефон зависает на несколько секунд после завершения вызова и нажатия кнопки «повесить трубку», вероятно, в это время подключается и отключается подслушивающее устройство.

- Подозрительно высокое потребление данных. Если вы заметили необъяснимое увеличение трафика, следует проверить, не передается ли информация с вашего устройства на другие. С этой целью рекомендуется вести подробный журнал своих расходов на сайте или в личном кабинете оператора, а также внимательно следить за действиями приложений и сравнивать их с собственными действиями.

- Неожиданные перезагрузки телефона, открытие или закрытие приложений, прокрутка экрана без вашего прикосновения, задержки, предупреждения о системных ошибках — все это свидетельствует о наличии постороннего, вредоносного и скрытого приложения, которое, помимо прочего, засоряет память и мешает нормальному функционированию гаджета.

- Высокий расход батареи. Если батарея вдруг стала разряжаться гораздо быстрее, в 2-3 раза быстрее обычного, а ваша деятельность существенно не изменилась, следует немедленно искать ненужное приложение.

- Перегрев телефона. Устройство стало горячее, и самое подозрительное, что оно становится горячее в режиме ожидания — это верный признак того, что на устройстве появилось шпионское приложение.

Могут ли разработчики ПО следить за вами

Любой пользователь смартфона, устанавливающий новое программное обеспечение для выполнения определенных задач, наверняка замечал, что программа получает разрешение на использование камеры, SMS, микрофона и некоторых других ресурсов. Таким образом, владелец устройства самостоятельно предоставляет разработчикам приложения право прослушивать телефон и получать его личные данные, которые они затем могут использовать по своему усмотрению. Несмотря на предположение многих людей, что кто-то заинтересован в их частной жизни, эксперты утверждают, что это не так. Основная цель подслушивания с помощью приложений — превратить полученные результаты в деньги. Обычно полученные данные передаются другим компаниям и рекламодателям, которые могут воспользоваться ими и получить большую прибыль. Доказательством этого является показ рекламы, которая не соответствует недавним поисковым запросам, но описывает тот самый продукт, о котором вы, возможно, только что говорили со своими друзьями и коллегами. Стоит отметить, что, несмотря на уверенность пользователей продукции Apple, проблема поиска телефона присутствует не только в Android, но и в iOS. Поэтому, прежде чем загрузить приложение на свой смартфон, необходимо узнать о разработчике и тщательно проверить список разрешений, которые вы хотите ему предоставить.

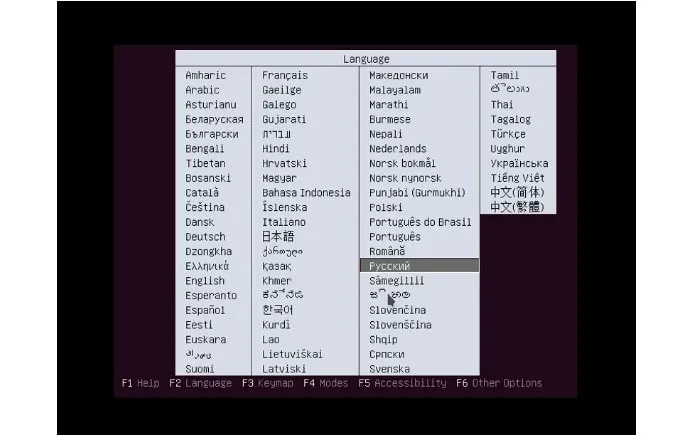

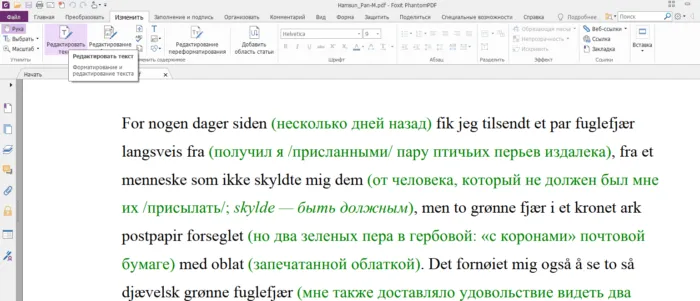

Существуют специальные коды, которые можно вызвать с любого телефона, независимо от марки или мобильного оператора. Единственным ограничением является то, что они действительны только на территории Российской Федерации. Эти коды предназначены для отражения скрытой информации о рядовом пользователе, быстрого указания на наличие подслушивания и, если возможно, его отключения.

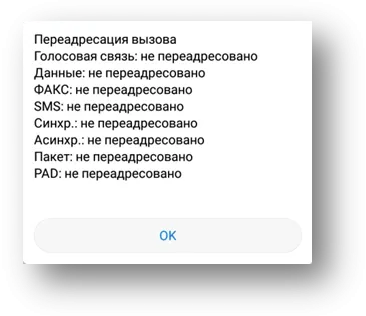

Чтобы определить, настроена ли переадресация на вашем телефоне, необходимо набрать следующую комбинацию: *вызов — уникальный IMEI-номер вашего телефона.звоните. На экране появится сообщение о переадресации вызова для вашего номера. Если для ваших звонков нет официальной переадресации, сообщение должно выглядеть следующим образом:

Попробуйте набрать комбинацию из двух пар цифр и *55*, например, 44*55*. Если вы не можете набрать номер полностью — телефон зависает, номеронабиратель сворачивается, система перезагружается — это указывает на наличие вирусной программы. Конечно, это не универсальный метод, но простые хакерские приложения можно легко обнаружить с его помощью.

Сочетание *.Обычно такая функция скрыта в «Настройках программатора», которые активируются после многократного нажатия кнопки «Номер сборки» и других пунктов в зависимости от производителя. Вы найдете нужный элемент после активации области программатора под ключевым словом «USB».можно использовать для отображения всех приложений, установленных на телефоне. Таким образом, можно легко увидеть программу, которая у вас не установлена.

Комбинации цифр для проверки прослушки

Полезные команды для управления телефоном, помогающие перехватить чрезмерную активность третьих лиц (простым нажатием на главный экран):

- *вызов — уникальный IMEI-номер вашего телефона.Вызов — список переадресации вызовов, переадресации сообщений и т.д,

- #вызов — удаляет все номера переадресации,

- *Обычно такая функция скрыта в «Настройках программатора», которые активируются после многократного нажатия кнопки «Номер сборки» и других пунктов в зависимости от производителя. Вы найдете нужный элемент после активации области программатора под ключевым словом «USB».dare — услуги для вашего мобильного телефона,

- *вызов — уникальный IMEI-номер вашего телефона.

Эти команды безопасны для вашего телефона. Время от времени вы можете использовать его для проверки наличия изменений, которые не были обнаружены антишпионами, антивирусами или другими программами для Android.

(3 оценок, в среднем: 4,33 из 5)

Помехи в работе мобильного телефона могут быть вызваны не только подслушиванием, но и ошибками в программном обеспечении, сомнительными приложениями или вирусами. Что делать?

Отключение камеры и микрофона

Современные трояны и вредоносные программы способны ненавязчиво контролировать и записывать камеру и микрофоны вашего смартфона. Однако для обеспечения безопасности не обязательно использовать проверенный способ записи с камеры.

С выходом Android 12 компания Google добавила в контекстное меню системы функциональные клавиши, позволяющие отключать микрофон и камеру. Таким образом, если вы хотите сделать быстрый снимок, при открытии камеры вам будет предложено войти в модули, как обычно при первом открытии приложения. Когда фоновое приложение начинает перехватывать голос или изображение, пользователю сразу же предлагается получить доступ к микрофону или камере, что позволяет обнаружить шпионские программы.

Если камера и микрофон не отключены, то при включении устройства в строке состояния смартфона появится значок, предупреждающий о том, что устройство используется — если вы видите, что значок «включен», но не используете устройство, это повод задуматься о возможном шпионаже.

Стоит отметить, что приложение Yandex, VK или Google держит микрофон активным, когда вы находитесь на определенных страницах, поэтому голосовые помощники активируются сразу, если пользователь разрешил приложению доступ к устройству.

В беседе с «Газетой.Ru» Кирилл Ситнов, эксперт по аппаратному обеспечению и преподаватель Школы разработчиков MSHP, отметил, что возможность отключения камеры и микрофона уже реализуется многими производителями смартфонов на базе Android и скоро станет повсеместной.

Защита USB

Чтобы защитить личные данные и само устройство от нежелательного вмешательства, можно воспользоваться специальной функцией в настройках. Например, владельцы iPhone могут активировать опцию «Аксессуары USB» в меню «Face ID и пароль» в настройках. Эта функция предотвращает подключение USB-аксессуаров к устройству iOS, если устройство заблокировано более чем на один час.

Подобной функции нет на смартфонах Android, но Ситнов считает, что она должна, по крайней мере, ограничиваться защитой от нежелательного доступа к файлам при подключенном USB-кабеле.

«В настройках убедитесь, что при подключении устройства через USB автоматически выполняется только процесс зарядки, а вы должны ответить на запрос о передаче данных, который может быть подтвержден только при разблокированном экране», — советует эксперт.

Обычно такая функция скрыта в «Настройках программатора», которые активируются после многократного нажатия кнопки «Номер сборки» и других пунктов в зависимости от производителя. Вы найдете нужный элемент после активации области программатора под ключевым словом «USB».

Кража данных через браузер и приложения

Чтобы защитить себя от «шпионских сайтов», рекомендуется отключить доступ браузера к камере, микрофону и файлам. На iPhone это можно сделать в настройках Safari.

На Android необходимо нажать на значок браузера, открыть пункт «Подробности», который отмечен символом «i», и перейти в меню «Разрешения». Там вы выбираете, к какой части смартфона приложению запрещен доступ. Рекомендуется использовать настройку «Спрашивать каждый раз», чтобы пользователь мог продолжать использовать полную функциональность приложения, а доступ блокируется при первом закрытии приложения.

Аналогично, на любом смартфоне Android можно заблокировать доступ к определенным данным и услугам. На iPhone многочисленные параметры разрешений приложений скрыты в разделе настроек конфиденциальности.

Ведущий аналитик Mobile Research Group Эльдар Муртазин в беседе с «Газетой.Ru» отметил, что нельзя быть уверенным в безопасности приложений, даже если они загружены из магазинов Apple или Google.

«В приложениях доступ к фотографиям, SMS, контактам может и должен быть запрещен, особенно если это приложения, в которых пользователь не находится в безопасности. Например, если полезное приложение «нападет» и потребует доступ к чему-либо. Не нужно быть уверенным, что приложение безопасно в Play Store или App Store», — говорит эксперт.

Средства защиты те же, что известны пользователям компьютеров на протяжении десятилетий — различные антивирусные программы, осторожность при установке новых приложений и посещении подозрительных сайтов.

Что нужно отключить в телефоне, чтобы вас не прослушивали

Угроза со стороны мобильных телефонов стала широко известна после международного скандала со Сноуденом. Стали известны подробности о перехвате разговоров многих известных политиков. Злоумышленники умеют подслушивать. Поэтому всегда отключайте определенные настройки на своем телефоне, чтобы за вами не могли следить.

Даже самая сложная технология, созданная человеком, не может быть надежной на 100%. Всегда найдется умелец, который сможет создать еще более совершенное устройство на основе лучшего. Так рождаются вирусы, но хакеры пошли дальше. Мобильные телефоны можно взломать как минимум 3 различными способами:

Подслушивание на уровне протоколов связи GSM

Угонщик заменяет базовую станцию, к которой подключено устройство, поддельной станцией. Гаджет может быть либо куплен, либо сделан самим пользователем. После активации клетки в этой области замечают, что в сети есть более сильный сигнал, и переключаются на псевдопередатчик. Он подключается к исходной сети, чтобы обнаруженные ячейки могли совершать и принимать звонки. Отсутствие шифрования позволяет поддельным станциям подслушивать разговоры, текстовые сообщения и пакетные передачи.

Подслушивание через интерфейс беспроводной сети Wi-Fi

Большинство смартфонов оснащены интерфейсами Wi-Fi, которые пользователи не отключают, когда перестают пользоваться беспроводной сетью вне зоны действия сети. Затем, когда он передвигается по городу, смартфон в его кармане периодически сканирует окружающую среду в поисках известных SSID сетей Wi-Fi. Когда он видит знакомую сеть (например, точку доступа в кафе), он автоматически подключается. После подключения вы сможете получать электронную почту, синхронизировать сообщения Facebook и т.д.

Кстати!

Если ваш телефон поддерживает VPN, настройте его и всегда включайте, чтобы защитить себя от последствий атаки фальшивой точки доступа.

В данном случае речь идет об атаке спуфинга, которая обнаруживает попытку найти известные сети Wi-Fi и немедленно активирует поддельную точку доступа с именем. Это заставляет смартфон решить, что он нашел «известную» сеть, и подключиться к поддельной точке доступа. Злоумышленник отслеживает интернет-трафик смартфона или даже модифицирует его для облегчения подслушивания, преобразуя попытки соединения HTTPS в HTTP.

Подслушивание при помощи вредоносного приложения

Записи звонков и SMS также могут быть похищены вредоносным ПО. Шпионские приложения используют микрофон и динамик и записывают то, что говорит и слышит жертва, и часто приложения имеют дополнительные функции, такие как фотосъемка или загрузка других программ.

Если вы страдаете паранойей, это не значит, что за вами не следят.

Да, сейчас ничего не нужно делать. Они могут выслушать вас, если захотят. Никакая защита не поможет. Именно поэтому телефоны и смартфоны используются не так, как интернет. В смартфонах уже есть скрытые шпионские программы. Последняя модель программного обеспечения прослушивает телефон, когда он выключен. Если батарея есть, они будут слушать.

Почему в этой стране так много параноиков?

Подслушивание и подсматривание — это в основном кража вещей. И у каждого есть что взять, даже если кто-то беден, но имеет крышу над головой, он уже заинтересован в том, кто может и будет обогащаться за чужой счет. Вы считаете себя умнее всех остальных. Например, вы даже не верите, что рынок замков принадлежит ворам…..

Потому что у каждого есть много грехов!

И не забудьте про шапочки из фольги! Помните: каждый хакер мечтает во сне узнать результаты анализа фекалий вашего попугая.

Вы ничего не можете с этим поделать! Простой человек не в состоянии защитить себя от подслушивания и многого другого! Это правда, и каждый, кто говорит вам, что может, лжет.

Точно! Я сам пробовал!!! 2,5 года прослушки бандитов с оборотнями в костюмах, и в результате все потеряно! Так что подумайте об этом! Мы следим за всем и за всеми, не назначая никакого наказания!

Ты полон дерьма… Вы боготворите тех, кто хочет вас слушать. Неужели так трудно противостоять им?

Не существует такого понятия, как подслушивание. Существуют ключевые слова, на которые реагирует электроника и сохраняет их в ячейке памяти. Так мне кажется.

Да! Именно так. Если вы скажете «голубая маргаритка» три раза, вы закончили.

Напишите, как вы можете сопротивляться, если вы такой умный.

Они вербуют в российские спецслужбы всякую мразь. Вместо того чтобы направлять нас и тихо аплодировать нам, эти люди часто нажимают на разные кнопки. Им скучно, несчастным. Я сижу на складе и наблюдаю за тобой. Именно так чекисты в Санкт-Петербурге любят разгружать свои мобильные телефоны. А в Москве чекисты любят смотреть на вас через компьютер или экран телевизора. Это устройство (подглядывание через телевизор) существует уже много лет. На протяжении многих лет журналисты «Останкино» смотрят по телевизору всех, кто им интересен. Те, кто знает журналистов «Останкино», могут это подтвердить. Чекисты — параноики, а не мы.

Они смотрят, это правда! Особенно одиноких людей, с намерением украсть их имущество. Таким образом, они контролируют всех, с кем будущая жертва вступает в контакт. Все гораздо хуже, чем кажется…. За ворами по-прежнему следят, и это не похоже на старые времена. Сегодня ценно все: все увлекаются винтажем, продаются даже старые коробки из-под конфет. Отправляйтесь в Сак или на Авито.

Вы лично никому не нужны со своей паранойей. Лично я вижу большой потенциал для себя. Узнайте, где находится владелец квартиры — и отключите ее! Я также могу использовать свой телефон, чтобы получить пароли для Сбербанка, который, кстати, посылает всех к черту, когда у них крадут деньги. Люди относятся к этому легкомысленно: они используют один и тот же канал для обмена кодами и номерами друг с другом, хранят коды в своих файлах или фотографируют карту с обеих сторон. Тот факт, что вас не ограбили, означает, что до вас еще не дошла очередь или что на вашей карте недостаточно денег. У вас есть пароли, но вам нечего взять?

Вам даже не придется врываться в дом. Вы узнаете через GPS, что ребенок дома один, и идете к ней: «Я твоя тетя из Анапы. Впустите меня, я позвоню маме из дома — у меня батарея разряжена…».

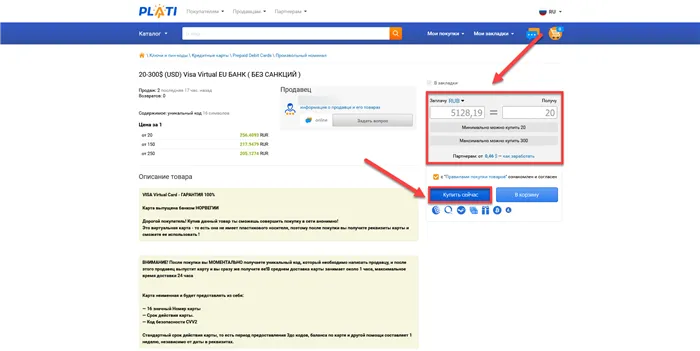

«Пользователи часто забывают защитить свою SIM-карту, и ошибочно. Причина проста: если вы потеряете свой телефон, кто-нибудь им воспользуется. У меня есть друг, коллега-журналист, который был в Барселоне и был «пойман» за 45 000 рублей. Ее iPhone был украден в баре, и они не смогли его разблокировать, но SIM-карта была вставлена в другой телефон, и они сделали звонок», — сказал эксперт.

Если все указывает на то, что ваш телефон прослушивается, стоит обезопасить его с помощью нескольких мер:

- Установите приложения для мониторинга и блокировки шпионских программ. Просканируйте свой телефон и отфильтруйте все небезопасные приложения.

- Перезагрузите устройство или выполните сброс к заводским настройкам. В итоге вы получите устройство с пустой операционной системой. Предупреждение. Стоит заранее сохранить все личные данные на флэш-накопитель, так как сброс и восстановление удалят всю информацию.

- Используйте безопасные мессенджеры. Как показывает практика, Telegram признан самым надежным и безопасным приложением для общения с 2020 года.

- Установите VPN или браузер с помощью этой опции. Включите его, если вы подозреваете, что вас подслушивают.

- Купите новую SIM-карту. Рекомендуется зарегистрировать его на имя другого человека, так как мониторинг операторов билайн, йота, мегафон, мтс, теле2, кейвстар и других может быть отнесен к конкретному человеку.

- Замените SIM-карту или само устройство. Этот способ дорогой, но он позволит на некоторое время прекратить наблюдение за вашей персоной.

- Откройте корпус и проверьте целостность внутренней печатной платы. Могут быть дополнительные сколы или видны «провода ленты». Это крайние меры, направленные на предотвращение подслушивания на аппаратном уровне.

Наконец, вы можете просто извлечь аккумулятор из устройства. Только в этом случае мобильный телефон не будет давать сигнал и не сможет передавать данные по сети.

Вопрос-ответ

Есть и юридическая сторона вопроса. В конце концов, прослушка может осуществляться не только преступниками, но и правоохранительными органами по вполне законным причинам. В любом случае, вам необходимо знать, кто и зачем установил слежку на вашем устройстве.

В каких случаях МВД может инициировать прослушку

Для слежки за человеком должна быть очень веская причина. Обычно человек помещается «под наблюдение» по решению суда. Или они являются свидетелями в важном деле. В большинстве случаев речь идет о серьезных преступлениях против Уголовного кодекса.

Почему именно я

Не паникуйте, если есть много косвенных улик, указывающих на прослушку. Большинство из них происходит из-за незначительного сбоя в работе смартфона или фишингового приложения. Цель последних — кража личных данных и информации пользователей с целью их шантажа.

В современную цифровую эпоху не обязательно шпионить только за мобильным телефоном, можно также использовать направленный микрофон, подслушивающие устройства для дома или автомобиля, устройства радиоконтроля и другие шпионские гаджеты.

Прежде чем впадать в паранойю, посетите ремонтную мастерскую и выясните, что является причиной странного поведения вашего устройства. Если телефонный номер прослушивается, лучше всего самому связаться с полицейскими органами, чтобы прояснить ситуацию.

Если вас беспокоит назойливая реклама. Например, если вы вслух скажете, что хотите что-то купить, вы тут же получите предложения по этому товару в виде целевой рекламы. Не волнуйтесь, это не шпионское ПО, это просто скрипт для сбора рекламы.

Реально распознать слежку любителям, мужьям или женам, которые хотят проверить близкого человека на предмет мошенничества или тому подобное. От государства не убежишь, если ты совершил что-то крупное, то рано или поздно тебя поймают.

Вам даже не придется врываться в дом. Вы узнаете через GPS, что ребенок дома один, и идете к ней: «Я твоя тетя из Анапы. Впустите меня, я позвоню маме из дома — у меня батарея разряжена…».

Какие признаки указывают на наличие прослушки?

Предположительно, обычному человеку не о чем беспокоиться, потому что вряд ли кому-то будет интересно, когда две домохозяйки обсуждают, какое телешоу они смотрят или как вязать носки в два луча. Но в этих профессиях и структурах есть люди, которым есть что скрывать. Они не хотят, чтобы их прослушивали конкуренты по бизнесу или секретные службы. В некоторых семьях, где один из партнеров потерял доверие к членам своего домохозяйства, может также осуществляться мониторинг разговоров и перемещений по мобильным телефонам.

Благодаря современным технологическим достижениям грабителю больше не нужно красть ваш смартфон, чтобы получить доступ к нему:

- Все, что от них требуется, — подключиться к телефону через Bluetooth, Wi-Fi или мобильную сеть.

- Вредоносное ПО также может быть тайно внедрено в ваше устройство через SMS, текстовые сообщения и т.д.

Это важно: преступники могут не только подслушивать разговоры, но и красть личные данные и уничтожать важные документы. Чем ценнее ваша информация, тем изощреннее злоумышленники. И самое интересное, что они могут следить за вашим телефоном, даже когда он бездействует.

Чтобы не стать параноиком, полезно знать признаки, по которым можно определить, следят за вашим телефоном или нет.

На что следует обратить внимание при разговоре с абонентом?

Посторонние звуки во время разговора

Качество связи не всегда оптимально. Помехи могут возникать вдали от города, в лифте, в метро и т.д. Никто не застрахован от них. Однако если вы регулярно слышите помехи, вам следует обеспокоиться этим, особенно если имеющаяся у вас информация может быть ценной для кого-то другого.

Это может быть треск, эхо, щелчки, грохот, гудение, фоновый шум и другие необычные звуки. Особенно в тех местах, где связь должна быть идеальной.

Важно: Smarties могут обнаруживать шум с помощью аудиодатчика. Если низкие частоты выходят за пределы нормального диапазона, это может вызвать у вас беспокойство.

Ненормальная работа самого смартфона

Присутствие подслушивания может проявляться не только в нарушении связи. Возможно, неисправность в самом телефоне. Однако на первый взгляд это обычно не заметно. Или это может быть явление, которое можно объяснить другими причинами.

Они могут быть изолированными или комбинированными:

- Неизвестный поставщик услуг появляется постоянно или через регулярные промежутки времени. Имя может состоять из букв и цифр.

- Телефон разряжается быстрее, чем обычно, и может перегреваться, когда не используется.

- Телефон самостоятельно включается и выключается, входит в сеть, перезагружается и устанавливает программное обеспечение.

- Повышенное потребление интернет-трафика.

- «Медленное подключение и столь же медленное отключение.

- Опытные и внимательные пользователи могут обнаружить стороннее программное обеспечение, не установленное на заводе.

Как убедиться в наличии прослушки и убрать ее?

Помехи в работе мобильного телефона могут быть вызваны не только подслушиванием, но и ошибками в программном обеспечении, сомнительными приложениями или вирусами. Что делать?

Очистка устройства

Чтобы удалить касание с телефона, выполните следующие действия: Заранее сохраните важную информацию в другом источнике:

- Вы можете начать со «сканирования» программ и приложений, которые у вас установлены. Внимательно просмотрите все из них и удалите те, которые у вас не установлены.

- Просканируйте телефон с помощью мощной антивирусной программы.

Если положительных изменений нет, вам необходимо предпринять решительные действия.

Чтобы удалить все установленные приложения с устройства (включая скрытые приложения, которые могли быть удаленно установлены злоумышленниками), достаточно выполнить сброс к заводским настройкам (hard reset). Как это сделать:

- Зайдите в меню и в настройках выберите «Сброс», а затем «Сброс данных» (на разных моделях это может называться по-разному): «Общий сброс», «Сброс к заводским данным» и т.д.).

- Затем выберите: «Сброс устройства», «Стереть все» или другие варианты этого выражения.

После этих манипуляций телефон будет выглядеть так, как будто вы купили его в магазине. Поэтому перед сбросом настроек не забудьте скопировать контакты, сохранить их в облаке или скопировать важные фотографии, документы и ссылки на другие носители.

Вы также можете сбросить его к заводским настройкам с помощью различных ярлыков. Для этого:

- Перезапустите машину.

- При включенном устройстве одновременно нажмите кнопки «Вкл/Выкл» и «Увеличение громкости». На некоторых моделях это может быть комбинация кнопок Вкл/Выкл + Громкость вверх + Домой (если на вашем телефоне есть кнопка Домой в нижней центральной части). Если есть кнопка «Bixby» (ниже громкости), нажмите ее, «Громкость вверх» и «Включение» одновременно. Редко, но бывают и другие способы, информация доступна в Интернете.

- Когда отобразится меню (Восстановление), нажмите кнопку уменьшения громкости, чтобы выбрать «Стереть данные/Сбросить заводские настройки». Выберите «Да» таким же образом и подтвердите выбор клавишей «Power» (вместо «OK»).

- Теперь телефон сбросит все данные до заводских настроек. Затем в появившемся меню выберите «Перезагрузка системы». В результате вы получаете пустой телефон, на котором установлены только программы и приложения, установленные производителем.

Обратиться к оператору

Как профессионально отключить прослушку мобильного телефона, если вы убеждены, что за вами следят, и не знаете, как это исправить? Вы можете обратиться к своему оператору мобильной связи. Эксперты должны иметь необходимое оборудование и программное обеспечение для проверки незаконной прослушки.

Проверить телефон с помощью специальных программ

Чтобы самостоятельно устранить несанкционированное проникновение в мобильный телефон, вы можете воспользоваться опытом разработчиков в этой области. В Интернете есть программы, которые могут обнаружить прослушивание вашего устройства. Такие как Spy Warn, GSM Spy Finder и т.д. Самое главное — скачивать программы с официальных сайтов, чтобы избежать вирусов. В Google Play также есть необходимые программы. К ним относятся Darshak, EAGLE Security и другие.

Как защитить свой телефон от шпионских программ?

В заключение мы хотели бы посоветовать пользователям постараться избежать подобных проблем в будущем:

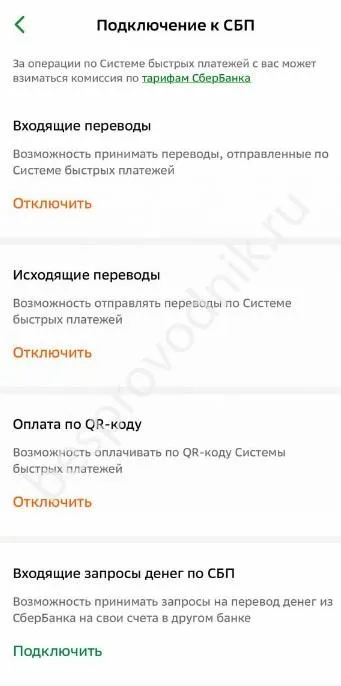

- Старайтесь не включать Bluetooth, Wi-Fi, геолокацию и не подключаться к бесплатным общественным сетям без необходимости.

- Установите надежную антивирусную программу.

- Не открывайте спам или письма от незнакомых людей и не переходите по сомнительным ссылкам.

- Загружайте приложения и программы только с официальных сайтов и магазинов.

- Если вы носите с собой важную и конфиденциальную информацию, не оставляйте устройства без присмотра и выключайте смартфон во время важных звонков, вынув аккумулятор.

- Вы можете приобрести специальные устройства, которые защищают ваше устройство практически от всех волн. Он выглядит как чехол или подставка для телефона. Это дорого, но если существует реальная угроза, вы можете себе это позволить.

Надеемся, что все ваши опасения по поводу мониторинга ваших разговоров оказались беспочвенными сомнениями. И если угроза реальна и имеет решающее значение для вашего бизнеса или благополучия, вы теперь знаете, как с ней справиться.

Антишпионский протектор для смартфона выполняет двойную функцию — защищает экран от царапин и одновременно ограждает пользователя от посторонних глаз, говорит Ситнов.

Проверка смартфона на наличие прослушки и эффективные способы решения этой проблемы

В современном мире нет ни одного человека, который бы не пользовался смартфоном. Это устройство является не только средством общения между людьми, но и местом хранения конфиденциальной информации, такой как банковские реквизиты, фотографии и видео. Поэтому очень важно позаботиться о его защите. Для этого необходимо сначала проверить, ведется ли слежка за вашим телефоном, определить, как это происходит, и принять все необходимые меры для предотвращения этого.

Как определить наличие прослушки

Во многих американских фильмах показано, что прослушивание осуществляется с помощью специальных чипов или жучков, встроенных в телефон. Однако в действительности это не так, поскольку конструкция смартфона требует плотного расположения всех частей, не позволяющего добавлять дополнительные компоненты. Поэтому в настоящее время для наблюдения за действиями человека используется несколько основных методов:

- официальный — спецслужбы проверяют устройство и отслеживают действия абонента на основании судебного разрешительного документа,

- перехват сигнала — телефон прослушивается путем прослушивания линий связи с помощью специальных устройств,

- Режим приложения — на смартфон устанавливается программное обеспечение, которое дает злоумышленникам доступ к микрофону, камере и другим ресурсам, которые они могут использовать для наблюдения за действиями человека.

Последний метод считается наиболее распространенным. Он относительно недорогой и чрезвычайно эффективный. Однако наличие вредоносного ПО легко обнаружить. Основные признаки заклинившего телефона включают:

- возникновение шума во время разговора,

- задержки при соединении с другими абонентами,

- Быстрая разрядка аккумулятора,

- Замедление работы Интернета,

- Устройство перезагружается самостоятельно.

Кроме того, вы можете проверить свой телефон на предмет шпионажа, установив специальное программное обеспечение, которое определяет наличие шпионских и вредоносных программ на вашем смартфоне:

- EAGLE Security Free — анализирует приложения, установленные на вашем телефоне, и создает список тех, которые тайно используют камеру или микрофон,

- Darkshark — определяет список программного обеспечения, которое тайно отправляет текстовые сообщения злоумышленникам.

Могут ли разработчики ПО следить за вами

Любой пользователь смартфона, устанавливающий новое программное обеспечение для выполнения определенных задач, наверняка замечал, что программа получает разрешение на использование камеры, SMS, микрофона и некоторых других ресурсов. Таким образом, владелец устройства самостоятельно предоставляет разработчикам приложения право прослушивать телефон и получать его личные данные, которые они затем могут использовать по своему усмотрению. Несмотря на предположение многих людей, что кто-то заинтересован в их частной жизни, эксперты утверждают, что это не так. Основная цель подслушивания с помощью приложений — превратить полученные результаты в деньги. Обычно полученные данные передаются другим компаниям и рекламодателям, которые могут воспользоваться ими и получить большую прибыль. Доказательством этого является показ рекламы, которая не соответствует недавним поисковым запросам, но описывает тот самый продукт, о котором вы, возможно, только что говорили со своими друзьями и коллегами. Стоит отметить, что, несмотря на уверенность пользователей продукции Apple, проблема поиска телефона присутствует не только в Android, но и в iOS. Поэтому, прежде чем загрузить приложение на свой смартфон, необходимо узнать о разработчике и тщательно проверить список разрешений, которые вы хотите ему предоставить.

В настоящее время, к сожалению, практически невозможно полностью предотвратить подслушивание мобильного телефона, поскольку некоторые приложения могут получать доступ к ресурсам устройства без ведома пользователя. Однако при желании вы можете максимально ограничить это и предотвратить передачу личной информации рекламным компаниям или злоумышленникам.

Отключение Siri

Siri Assistant — это открытая служба мониторинга телефонов от Apple. Он анализирует используемые приложения, записывает поисковые запросы, использует камеру и микрофон, изучает SMS, звонки и электронную почту, а затем отправляет всю информацию на сервер производителя смартфона. Если вы хотите, чтобы Apple не отслеживала ваши данные, выполните следующие действия:

- перейдите в раздел «Настройки»,

- Перейдите в раздел «Настройки», перейдите в раздел «Настройки», выберите пункт «Основные»,

- Откройте подраздел «Универсальный доступ»,

- Рядом с опцией «Home» установите значение «Off».

Этот метод работает для всех iPhone и iPad с iOS 12.

Как удалять разговоры с Alexa

Голосовой помощник Alexa работает так же, как Siri. Однако, в отличие от своего интеллектуального аналога, он передает на серверы сайта Amazon только голосовые сообщения, которые, к счастью, можно удалить. Для этого вам необходимо выполнить следующие действия:

- откройте приложение,

- Перейдите в «Главное меню» и выберите пункт «Конфиденциальность»,

- Перейдите в раздел «Просмотр истории голосовых вызовов» и выберите «Вся история»,

- Выделите все записи и нажмите «Удалить выбранные записи».

Это самый эффективный способ удалить личные данные с сервера, когда за вашим телефоном ведется наблюдение. Для обеспечения максимальной безопасности эта процедура рекомендуется для всех устройств с установленным Alexa Assistant.

Отключение доступа к микрофону

Если у вас не установлено стороннее программное обеспечение и вы не знаете, ведется ли слежка за вашим телефоном, но хотите подстраховаться, лучше отключить микрофон. Для устройств iOS процедура выглядит следующим образом:

А затем вам предстоит установить программу, которая является шпионом мобильного телефона. Хитрость заключается в том, что он остается скрытым от владельца смартфона, но «паразит» может «общаться» с ним через Всемирную паутину.

Типы современной защиты

Как же защитить себя от всех этих страхов и ужасов? Давайте теперь поговорим о том, как бороться с угрозами нашей частной жизни. Сразу скажу, что здесь не будет фотографий и описаний гаджетов Джеймса Бонда, потому что в реальной жизни все гораздо прозаичнее.

Печальная правда заключается в том, что силы распределены очень неравномерно, и у обычных людей гораздо меньше шансов в этой борьбе, чем у преступников. Не только потому, что обычный пользователь не является хакером и не обладает техническими навыками, чтобы самостоятельно противостоять атаке шпионского ПО. Например, многие люди не задумываются, когда некий «объектив» начинает запрашивать слишком много разрешений для выполнения своей работы, и, не глядя, нажимают подтвердить все запрашиваемые разрешения. Или, попав на подозрительный сайт, они послушно нажимают на любую кнопку типа «обновить браузер». Чаще всего они затем выбирают другую платную подписку, но в итоге могут получить и настоящую программу-шпион. Устройства с операционной системой Andriod были особенно уязвимы, но смартфоны Apple также были обнаружены с программным обеспечением, которое собирало слишком много данных об их владельцах.

Средства защиты те же, что известны пользователям компьютеров на протяжении десятилетий — различные антивирусные программы, осторожность при установке новых приложений и посещении подозрительных сайтов.

Сложнее всего справиться с атакой на протокол мобильной сети. Пользователь по сути беззащитен перед злоумышленниками, которые могут перехватить, записать и расшифровать трафик между телефоном и базовой станцией. Единственный вариант — сделать такой перехват бесполезным путем шифрования передаваемых данных, что также очень хорошо работает против слежки спецслужб, которые могут напрямую контролировать мобильные устройства или записи, которые теперь обязаны вести операторы. Однако это заставило бы пользователя полностью отказаться от привычных средств общения, а программ, предоставляющих такую возможность, немного. Наименее уязвимыми являются мессенджер Telegram и такие сервисы, как Zello, которые явно были заблокированы за отказ сотрудничать с правоохранительными органами. Другие популярные мессенджеры были обойдены вниманием российских властей (и не только их), что вызывает серьезные подозрения в том, что они согласились сотрудничать с ними. Однако само использование Telega может вызвать подозрение. Как ни печально это признавать, но есть несколько примеров того, как сотрудники правоохранительных органов хотят изучить содержимое смартфонов на предмет наличия в них Telegram и подписки на интересующие их каналы. Спорить о законности таких требований бесполезно, но иногда задержанных заставляли разбивать свои смартфоны, чтобы избежать обнаружения. Интересным способом борьбы с этим является #DoubleDoubleDouble, но пока он не получил необходимой поддержки и распространения. Следует отметить, что «интернет-радиостанции» не оставляют никаких логов на телефоне и вызывают гораздо меньше проблем в подобных ситуациях.

Если вы хотите только скрыть свою почту от интернет-провайдера и сделать непригодными логи, записанные в связи с «законом Яровой», достаточно использовать VPN, свой собственный или готовый. Однако в большинстве случаев этот метод больше подходит для обхода блокады. Если злоумышленник имеет доступ к вашему смартфону, зашифрованный туннель не скроет вашу связь.

VPN и сквозные шифрованные мессенджеры, по сути, являются примером типичного шифра — аппаратного средства, которое используется спецслужбами уже несколько десятилетий, со времен проводной телефонии и традиционной радиосвязи. Разница в том, что это чисто программное решение, доступное каждому пользователю современного смартфона.

«Железная» защита смартфонов

Но не все могут и хотят взломать свой телефон, т.е. открыть загрузчик и установить root-пользователя. Некоторым не хватает технических знаний, некоторые все еще боятся «потери гарантии», другие не хотят отказываться от функций, которые могут быть потеряны при таком вмешательстве.

Некоторые клиенты банков отказываются работать на смартфоне при обнаружении root, а иногда удаляется возможность «оплаты» телефоном через NFC. Существуют смартфоны, которые практически неуязвимы для такого взлома, включая известный iPhone, который все труднее взломать. Еще одна категория смартфонов, которые лучше не взламывать, — это смартфоны с установленной производителем защитой от взлома. Компания Samsung, например, известна своей системой Knox — контейнером, который отделяет конфиденциальные данные от остальной системы, делая их доступными для злоумышленников. Knox предназначен для обеспечения безопасности предприятий, поэтому вы можете использовать свой личный смартфон в рабочих целях, не приобретая отдельное «рабочее устройство», но никто не мешает вам хранить на нем важные личные данные.

Филипп Циммерманн

К сожалению, крупные производители не особо балуют пользователей разнообразием защищенных смартфонов, а малые предприятия либо не собирают достаточно денег на открытие бизнеса через Kickstarter, либо совершают досадные ошибки. Например, высокозащищенный BlackPhone, который Циммерман сам помогал разрабатывать, имел серьезный недостаток в системе безопасности, который позволял злоумышленнику получить полный контроль над телефоном благодаря ошибке в программе стороннего производителя. Разработчики программного обеспечения немедленно выпустили обновление, но «отставание остается». Конечно, есть еще смартфоны, используемые военными или правительственными чиновниками, но они недоступны широкой публике и представляют лишь академический интерес.

Разработчики систем безопасности для смартфонов не обошли вниманием аппаратные кодеры, традиционно используемые для проводных технологий. Речь шла, например, о беспроводной гарнитуре, которая позволяла осуществлять голосовой скремблинг «перед смартфоном», т.е. в смартфоне.

Для того чтобы поговорить с владельцем такого скремблера, конечно, нужно было иметь собственную копию устройства. Эти телефоны не получили широкого распространения из-за их высокой цены и необходимости поставлять их всем абонентам, и компания, которая их производит, полностью переключилась на защищенные смартфоны с функциями, подобными Samsung Knox, которые опять же сделаны для военных и только для очень богатых клиентов, заинтересованных в их безопасности.

Крипо-анализ

Итог: пять минут нездоровой паранойи.

В итоге у пользователей остается мало реальных возможностей обеспечить безопасность своих разговоров, сообщений и личных данных. Более того, практически ни один метод не гарантирует 100-процентной безопасности.

Действия властей и подрядчиков могут оказаться не тем, чем кажутся. Простая логика подсказывает, что если РКН злится только на Telegram, это означает, что все остальные, также очень популярные мессенджеры охотно сотрудничают с российскими властями и спецслужбами. А недавнее «отступление» Telega может означать, что мессенджер был вынужден предоставить гарантию доступа к личным данным и электронной почте своих пользователей. Более того, классическая теория заговора предполагает, что вся двухлетняя история блокировки Tegeli — это просто успешная операция спецслужб, призванная убедить граждан в том, что они находятся в безопасности и имеют свободный доступ ко всем своим коммуникациям.

При ближайшем рассмотрении оказывается, что почти никто не проводил серьезного и прозрачного аудита безопасности приложений или оборудования, которые должны защищать данные или коммуникации пользователей. Так называемый «открытый аудит», когда любому, кто найдет уязвимость, обещают золотые горы, на самом деле всего лишь лозунг. Это происходит потому, что серьезные профессионалы не тратят свое время на поиск уязвимостей, которых может даже не существовать, и поэтому их время не оплачивается, а любители, которые наивно надеются разбогатеть, найдя настоящие ошибки, не обладают необходимым опытом.

Законы, вездесущие в Патриотическом акте, могут не оставить программистам выбора — они вынуждены сотрудничать со спецслужбами. А рассказы о том, что Apple не предоставит инструменты для разблокировки телефона террориста, являются успешной дезинформацией. На самом деле, многие из найденных уязвимостей, похожих на Heartbleed, выглядят так, как будто их специально оставили в качестве «черных ходов» для правительственных агентств. А в чемодане пассажира ближайшего автобуса может находиться перехватчик ван Эйка, считывающий данные в режиме реального времени с экранов смартфонов, расположенных поблизости.

Люди и раньше подозревали, что за ними следят, но только Сноуден подтвердил глобальные масштабы этой слежки.